–Ь–љ–µ –і–Њ–≤–µ–ї–Њ—Б—М –Є—Б–њ—Л—В–∞—В—М –љ–∞ —Б–Њ–±—Б—В–≤–µ–љ–љ–Њ–Љ –Њ–њ—Л—В–µ, —З—В–Њ —В–∞–Ї–Њ–µ –њ–Њ—В–µ—А—П—В—М –≤–∞–ґ–љ—Л–µ –і–Њ–Ї—Г–Љ–µ–љ—В—Л —Б —Д–ї–µ—И–Ї–Є. –Ф–∞ –Є –Ї–∞–ґ–і—Л–є —Б—В—Г–і–µ–љ—В –љ–∞–≤–µ—А–љ–Њ–µ –Ј–љ–∞–µ—В, —З—В–Њ –ї—Г—З—И–µ –≤—Б–µ–≥–Њ —Б–Њ—Е—А–∞–љ—П—В—М –і–Є–њ–ї–Њ–Љ—Л –Є –Ї—Г—А—Б–Њ–≤–Є–Ї–Є –љ–µ –≤ –Њ–і–љ–Њ–Љ —Н–Ї–Ј–µ–Љ–њ–ї—П—А–µ, –∞ –љ–∞ –љ–µ—Б–Ї–Њ–ї—М–Ї–Є—Е –љ–Њ—Б–Є—В–µ–ї—П—Е. –Э–Њ —З—В–Њ –µ—Б–ї–Є –≤—Б–µ –ґ–µ —Б–ї—Г—З–Є–ї–∞—Б—М —В–∞–Ї–∞—П —Б–Є—В—Г–∞—Ж–Є—П, —З—В–Њ –љ–µ–Њ–±—Е–Њ–і–Є–Љ—Л–є –і–Њ–Ї—Г–Љ–µ–љ—В –љ–∞—Е–Њ–і–Є—В—Б—П –љ–∞ –њ–Њ–≤—А–µ–ґ–і–µ–љ–љ–Њ–Љ –љ–Њ—Б–Є—В–µ–ї–µ? –Ч–і–µ—Б—М –њ–Њ–і –њ–Њ–≤—А–µ–ґ–і–µ–љ–љ—Л–Љ —Б–ї–µ–і—Г–µ—В –њ–Њ–љ–Є–Љ–∞—В—М "–љ–µ —З–Є—В–∞–µ–Љ—Л–є" –љ–Њ—Б–Є—В–µ–ї—М, —Б –њ–Њ–≤—А–µ–ґ–і–µ–љ–љ–Њ–є —Д–∞–є–ї–Њ–≤–Њ–є —Б–Є—Б—В–µ–Љ–Њ–є –Є–ї–Є –љ–µ—Б–Ї–Њ–ї—М–Ї–Є–Љ–Є –Ї–ї–∞—Б—В–µ—А–∞–Љ–Є, –Ї–Њ—В–Њ—А—Л–µ –љ–µ –њ–Њ–Ј–≤–Њ–ї—П—О—В –≤ –Њ–±—Л—З–љ–Њ–Љ —А–µ–ґ–Є–Љ–µ –Њ—В–Ї—А—Л—В—М —Д–∞–є–ї.

–Я–Њ –Ј–∞–њ—А–Њ—Б–∞–Љ –њ–Њ–ї—М–Ј–Њ–≤–∞—В–µ–ї–µ–є —П –њ–Њ–і–≥–Њ—В–Њ–≤–Є–ї –і–∞–љ–љ—Г—О —Б—В–∞—В—М—О, —З—В–Њ–±—Л –љ–Њ–≤–Є—З–Ї–Є –Љ–Њ–≥–ї–Є –ї–µ–≥–Ї–Њ –Є –њ–Њ–љ—П—В–љ–Њ –Њ—Ж–µ–љ–Є—В—М —Б—В–µ–њ–µ–љ—М —Г–≥—А–Њ–Ј—Л –і–ї—П —Б–∞–є—В–∞ –Є –≤–Њ–Ј–Љ–Њ–ґ–љ—Л–µ –Љ–µ—В–Њ–і—Л –Є—Е –њ—А–µ–Њ–і–Њ–ї–µ–љ–Є—П. –Ф–∞–љ–љ–∞—П —Б—В–∞—В—М—П –Ї–Њ—Б–љ–µ—В—Б—П –≤—Б–µ–≥–Њ, —З—В–Њ –Љ–Њ–ґ–µ—В –њ–Њ–≤–ї–µ—З—М –Ј–∞ —Б–Њ–±–Њ–є –≤–Ј–ї–Њ–Љ —Б–∞–є—В–∞.

–Ф–ї—П —А–∞–Ј—А–∞–±–Њ—В–Ї–Є —Б–∞–є—В–∞ –Є–ї–Є –≤–µ–±-–њ—А–Є–ї–Њ–ґ–µ–љ–Є—П –Є—Б–њ–Њ–ї—М–Ј—Г—О—В—Б—П —А–∞–Ј–ї–Є—З–љ—Л–µ –њ—А–Њ–≥—А–∞–Љ–Љ—Л. –Э–µ–Ї–Њ—В–Њ—А—Л–µ –Є–Љ–µ—О—В –њ—А–µ–Є–Љ—Г—Й–µ—Б—В–≤–∞ –њ–µ—А–µ–і –і—А—Г–≥–Є–Љ–Є, –і—А—Г–≥–Є–µ –љ–µ –Є–Љ–µ—О—В –∞–љ–∞–ї–Њ–≥–Њ–≤ –≤–Њ–≤—Б–µ (—В–∞–Ї–Є—Е –Љ–∞–ї–Њ). –Ф–∞–≤–∞–є—В–µ —А–∞—Б—Б–Љ–Њ—В—А–Є–Љ, –Ї–∞–Ї–Є–µ –њ—А–Њ–≥—А–∞–Љ–Љ—Л –Є—Б–њ–Њ–ї—М–Ј—Г—О—В —А–∞–Ј—А–∞–±–Њ—В—З–Є–Ї–Є –≤ —Б–≤–Њ–µ–є –њ—А–Њ—Д–µ—Б—Б–Є–Њ–љ–∞–ї—М–љ–Њ–є –і–µ—П—В–µ–ї—М–љ–Њ—Б—В–Є –Є –њ–Њ—З–µ–Љ—Г.

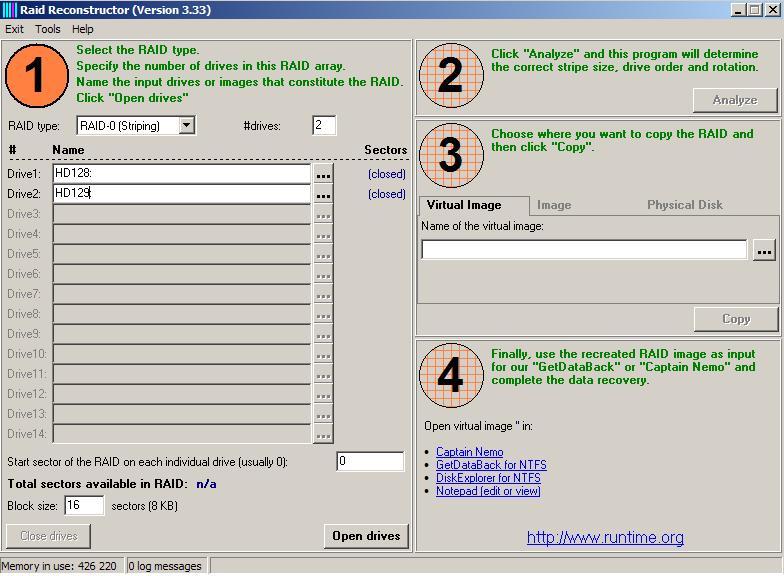

–Т –њ—А–Њ—И–ї–Њ–є —Б—В–∞—В—М–µ —А–∞—Б—Б–Ї–∞–Ј—Л–≤–∞–ї–∞—Б—М —В–µ–Њ—А–Є—П –≤–Њ—Б—Б—В–∞–љ–Њ–≤–ї–µ–љ–Є—П –і–∞–љ–љ—Л—Е —Б RAID –Љ–∞—Б—Б–Є–≤–Њ–≤. –Ґ–µ–њ–µ—А—М –њ–µ—А–µ–є–і–µ–Љ –Ї –њ—А–∞–Ї—В–Є—З–µ—Б–Ї–Є–Љ —Б–Њ–≤–µ—В–∞–Љ. –Э–Њ –њ—А–µ–ґ–і–µ –≤—Б–µ–≥–Њ –њ–µ—А–µ—З–Є—Б–ї–Є–Љ —З–µ–≥–Њ –љ–µ —Б—В–Њ–Є—В –і–µ–ї–∞—В—М –њ—А–Є –њ–Њ–≤—А–µ–ґ–і–µ–љ–Є–Є –Љ–∞—Б—Б–Є–≤–∞ –і–Є—Б–Ї–Њ–≤:

- –љ–µ –Ј–∞–њ—Г—Б–Ї–∞–є—В–µ –Є–љ–Є—Ж–Є–∞–ї–Є–Ј–∞—Ж–Є—О

- –љ–µ —Б–Њ–Ј–і–∞–≤–∞–є—В–µ –љ–Њ–≤—Л–є –Љ–∞—Б—Б–Є–≤ –Є–Ј —Б—В–∞—А—Л—Е –і–Є—Б–Ї–Њ–≤

- –љ–µ –Ј–∞–њ—Г—Б–Ї–∞–є—В–µ –њ—А–Њ–≥—А–∞–Љ–Љ–љ—Л–µ –Љ–µ—В–Њ–і—Л –њ—А–Њ–≤–µ—А–Ї–Є –і–Є—Б–Ї–∞

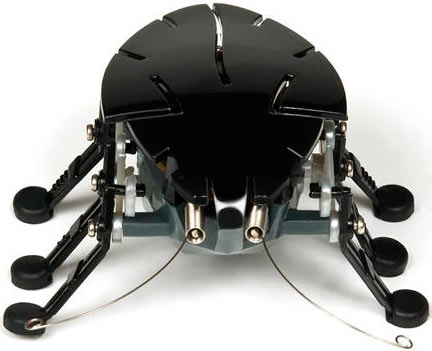

–Т —Б—В–∞—В—М–µ –њ—А–Є–≤–Њ–і—П—В—Б—П –Њ—Б–љ–Њ–≤–љ—Л–µ –њ–Њ–љ—П—В–Є—П –Є –њ—А–Є–љ—Ж–Є–њ—Л —А–∞–±–Њ—В—Л –њ—А–Њ—Б–ї—Г—И–Є–≤–∞—О—Й–Є—Е —Г—Б—В—А–Њ–є—Б—В–≤, –Ї–Њ—В–Њ—А—Л–µ –њ—А–Є–Љ–µ–љ—П—О—В—Б—П –≤ —Б–Њ–≤—А–µ–Љ–µ–љ–љ–Њ–є –ґ–Є–Ј–љ–Є. –†–∞—Б—Б–Љ–Њ—В—А–µ–љ—Л –Ї–∞–Ї –≤—Б—В—А–∞–Є–≤–∞–µ–Љ—Л–µ –≤ —Б–µ—В—М –њ–µ—А–µ–і–∞—В—З–Є–Ї–Є, —В–∞–Ї –Є –∞–≤—В–Њ–љ–Њ–Љ–љ—Л–µ –ґ—Г—З–Ї–Є, –љ–µ —В—А–µ–±—Г—О—Й–Є–µ —Б–ї–Њ–ґ–љ–Њ–є —Г—Б—В–∞–љ–Њ–≤–Ї–Є. –°—В–∞—В—М—П –љ–Њ—Б–Є—В –Њ–Ј–љ–∞–Ї–Њ–Љ–Є—В–µ–ї—М–љ—Л–є —Е–∞—А–∞–Ї—В–µ—А, –њ–Њ—Н—В–Њ–Љ—Г –Ј–∞ –±–Њ–ї–µ–µ –њ–Њ–і—А–Њ–±–љ–Њ–є –Є–љ—Д–Њ—А–Љ–∞—Ж–Є–µ–є —А–µ–Ї–Њ–Љ–µ–љ–і—Г–µ–Љ –Њ–±—А–∞—В–Є—В—М—Б—П –Ї –њ—А–Њ—Д–µ—Б—Б–Є–Њ–љ–∞–ї–∞–Љ.

–Т —Б—В–∞—В—М–µ –њ—А–Є–≤–Њ–і—П—В—Б—П –Њ—Б–љ–Њ–≤–љ—Л–µ –њ–Њ–љ—П—В–Є—П –Є –њ—А–Є–љ—Ж–Є–њ—Л —А–∞–±–Њ—В—Л –њ—А–Њ—Б–ї—Г—И–Є–≤–∞—О—Й–Є—Е —Г—Б—В—А–Њ–є—Б—В–≤, –Ї–Њ—В–Њ—А—Л–µ –њ—А–Є–Љ–µ–љ—П—О—В—Б—П –≤ —Б–Њ–≤—А–µ–Љ–µ–љ–љ–Њ–є –ґ–Є–Ј–љ–Є. –†–∞—Б—Б–Љ–Њ—В—А–µ–љ—Л –Ї–∞–Ї –≤—Б—В—А–∞–Є–≤–∞–µ–Љ—Л–µ –≤ —Б–µ—В—М –њ–µ—А–µ–і–∞—В—З–Є–Ї–Є, —В–∞–Ї –Є –∞–≤—В–Њ–љ–Њ–Љ–љ—Л–µ –ґ—Г—З–Ї–Є, –љ–µ —В—А–µ–±—Г—О—Й–Є–µ —Б–ї–Њ–ґ–љ–Њ–є —Г—Б—В–∞–љ–Њ–≤–Ї–Є. –°—В–∞—В—М—П –љ–Њ—Б–Є—В –Њ–Ј–љ–∞–Ї–Њ–Љ–Є—В–µ–ї—М–љ—Л–є —Е–∞—А–∞–Ї—В–µ—А, –њ–Њ—Н—В–Њ–Љ—Г –Ј–∞ –±–Њ–ї–µ–µ –њ–Њ–і—А–Њ–±–љ–Њ–є –Є–љ—Д–Њ—А–Љ–∞—Ж–Є–µ–є —А–µ–Ї–Њ–Љ–µ–љ–і—Г–µ–Љ –Њ–±—А–∞—В–Є—В—М—Б—П –Ї –њ—А–Њ—Д–µ—Б—Б–Є–Њ–љ–∞–ї–∞–Љ.

–Т –і–∞–љ–љ–Њ–є —Б—В–∞—В—М–µ —А–∞—Б—Б–Љ–Њ—В—А–Є–Љ —Д–Є–Ј–Є—З–µ—Б–Ї–Є–µ –Љ–µ—В–Њ–і—Л –Ј–∞—Й–Є—В—Л —Б–µ—А–≤–µ—А–љ–Њ–є –Ї–Њ–Љ–љ–∞—В—Л. –Ф–ї—П –Њ–±–µ—Б–њ–µ—З–µ–љ–Є—П –±–µ–Ј–Њ–њ–∞—Б–љ–Њ—Б—В–Є —Б–µ—А–≤–µ—А–љ–Њ–є –љ–µ–Њ–±—Е–Њ–і–Є–Љ–∞ —Г—Б—В–∞–љ–Њ–≤–Ї–∞:

- —Б–Є—Б—В–µ–Љ—Л —Г–њ—А–∞–≤–ї–µ–љ–Є—П –Є –Ї–Њ–љ—В—А–Њ–ї—П –і–Њ—Б—В—Г–њ–∞

- —Б–Є—Б—В–µ–Љ—Л –њ–Њ–ґ–∞—А–Њ—В—Г—И–µ–љ–Є—П

- —Б–Є—Б—В–µ–Љ—Л –Ї–Њ–љ–і–Є—Ж–Є–Њ–љ–Є—А–Њ–≤–∞–љ–Є—П –Є –≤–µ–љ—В–Є–ї—П—Ж–Є–Є

–Т –і–Њ–њ–Њ–ї–љ–µ–љ–Є–Є –Ї —Б—В–∞—В—М–µ –Њ –Ї–Њ–љ—В—А–Њ–ї–µ —А–∞–±–Њ—З–µ–≥–Њ –≤—А–µ–Љ–µ–љ–Є —Б–Њ—В—А—Г–і–љ–Є–Ї–Њ–≤ —Е–Њ—В–µ–ї–Њ—Б—М –±—Л –µ—Й–µ —А–∞—Б—Б–Ї–∞–Ј–∞—В—М –Њ –Ј–∞–њ–Є—Б–Є —В–µ–ї–µ—Д–Њ–љ–љ—Л—Е —А–∞–Ј–≥–Њ–≤–Њ—А–Њ–≤ –њ–Њ —А–∞–±–Њ—З–Є–Љ —В–µ–ї–µ—Д–Њ–љ–∞–Љ. –Ч–∞–њ–Є—Б—М —В–µ–ї–µ—Д–Њ–љ–љ—Л—Е —А–∞–Ј–≥–Њ–≤–Њ—А–Њ–≤ –љ–µ –Љ–µ–љ–µ–µ –≤–∞–ґ–љ–∞ —Б —В–Њ—З–Ї–Є –Ј—А–µ–љ–Є—П –Ї–Њ–љ—В—А–Њ–ї—П —Г—В–µ—З–Ї–Є –Є–љ—Д–Њ—А–Љ–∞—Ж–Є–Є. –Я–Њ –і–∞–љ–љ—Л–Љ OWASP –љ–∞ —Б–µ–≥–Њ–і–љ—П—И–љ–Є–є –і–µ–љ—М —Г—В–µ—З–Ї–∞ –Є–љ—Д–Њ—А–Љ–∞—Ж–Є–Є –Ј–∞–љ–Є–Љ–∞–µ—В –њ–µ—А–≤–Њ–µ –Љ–µ—Б—В–Њ —Б—А–µ–і–Є –≤–∞–ґ–љ—Л—Е –±—А–µ—И–µ–є —Б–Є—Б—В–µ–Љ –±–µ–Ј–Њ–њ–∞—Б–љ–Њ—Б—В–Є –њ—А–µ–і–њ—А–Є—П—В–Є–є.

–Э–µ–і–∞–≤–љ–Њ –Ј–∞–і—Г–Љ–∞–ї—Б—П –Њ–± –і–Њ–њ–Њ–ї–љ–Є—В–µ–ї—М–љ–Њ–є –±–µ–Ј–Њ–њ–∞—Б–љ–Њ—Б—В–Є –љ–∞—И–µ–≥–Њ –Њ—Д–Є—Б–∞. –•–Њ—В—П –љ–µ —Б–Ї–Њ–ї—М–Ї–Њ –Њ –±–µ–Ј–Њ–њ–∞—Б–љ–Њ—Б—В–Є, —Б–Ї–Њ–ї—М–Ї–Њ –Њ–± –Љ–∞—В–µ—А–Є–∞–ї–∞—Е, –Ї–Њ—В–Њ—А—Л–µ –≤ –Ї—А–Є—В–Є—З–µ—Б–Ї–Њ–є —Б–Є—В—Г–∞—Ж–Є–Є –њ–Њ–Љ–Њ–≥—Г—В —А–∞–Ј—А–µ—И–Є—В—М –њ—А–Њ–±–ї–µ–Љ—Г. –Ґ–Њ —З—В–Њ —Б–Њ—В—А—Г–і–љ–Є–Ї–Є –і–µ–ї–∞—О—В –љ–∞ —Б–≤–Њ–Є—Е —А–∞–±–Њ—З–Є—Е –Љ–µ—Б—В–∞—Е –Є–Ј–≤–µ—Б—В–љ–Њ —В–Њ–ї—М–Ї–Њ –Є–Љ —Б–∞–Љ–Є–Љ. –Ъ–∞–Ї –Є–Ј–≤–µ—Б—В–љ–Њ –љ–∞ —А–∞–±–Њ—В—Г —Б–Њ—В—А—Г–і–љ–Є–Ї —В—А–∞—В–Є—В –≤ —Б—А–µ–і–љ–µ–Љ 20-25% —Б–≤–Њ–µ–≥–Њ —А–∞–±–Њ—З–µ–≥–Њ –≤—А–µ–Љ–µ–љ–Є. –Ю—Б—В–∞–ї—М–љ–Њ–µ –≤—А–µ–Љ—П —Г—Е–Њ–і–Є—В –љ–∞ –њ–Њ—Б–µ—Й–µ–љ–Є–µ —Б–Њ—Ж–Є–∞–ї—М–љ—Л—Е —Б–µ—В–µ–є, –ї–Є—З–љ—Л—Е –Ј–∞–і–∞—З –Є –њ—А–Њ—З–µ–≥–Њ. –Т–Њ –≤—А–µ–Љ—П —Б–≤–Њ–±–Њ–і–љ–Њ–≥–Њ —Б–µ—А—Д–Є–љ–≥–∞ –њ–Њ–і—Ж–µ–њ–Є—В—М –Ї–∞–Ї–Њ–є-–ї–Є–±–Њ –≤–Є—А—Г—Б –Є–ї–Є —Б–ї–Є—В—М –Ї–Њ–љ—Д–Є–і–µ–љ—Ж–Є–∞–ї—М–љ—Г—О –Є–љ—Д–Њ—А–Љ–∞—Ж–Є—О –Љ–Њ–ґ–µ—В –ї—О–±–Њ–є. –Ф–ї—П –Ї–Њ–љ—В—А–Њ–ї—П –≤ —А–µ–ґ–Є–Љ–µ —А–µ–∞–ї—М–љ–Њ–≥–Њ –≤—А–µ–Љ–µ–љ–Є –Є –Ј–∞–њ–Є—Б–Є –Љ–∞—В–µ—А–Є–∞–ї–Њ–≤, –Ї–Њ—В–Њ—А—Л–µ –њ–Њ—В–Њ–Љ –њ–Њ–Љ–Њ–≥—Г—В —А–∞–Ј–Њ–±–ї–∞—З–Є—В—М –Є –љ–∞–Ї–∞–Ј–∞—В—М –≤–Є–љ–Њ–≤–љ–Є–Ї–∞, —А–µ—И–Є–ї–Є –≤–љ–µ–і—А–Є—В—М —Б–Є—Б—В–µ–Љ—Г –Ј–∞–њ–Є—Б–Є —В–Њ–≥–Њ, —З—В–Њ —О–Ј–µ—А –і–µ–ї–∞–µ—В –љ–∞ —Б–≤–Њ–µ–Љ –Ї–Њ–Љ–њ—М—О—В–µ—А–µ. –°–Њ–±—Б—В–≤–µ–љ–љ–Њ –і–ї—П —Н—В–Њ–≥–Њ –љ–µ–Њ–±—Е–Њ–і–Є–Љ –Ј–∞—Е–≤–∞—В –≤–Є–і–µ–Њ —Б —Н–Ї—А–∞–љ–∞. –°–і–µ–ї–∞—В—М —Н—В–Њ–Љ –Љ–Њ–ґ–љ–Њ –њ—А–Є –њ–Њ–Љ–Њ—Й–Є –Њ–і–љ–Њ–є –Є–Ј –њ—А–Њ–≥—А–∞–Љ–Љ –і–ї—П –Ј–∞–њ–Є—Б–Є –≤–Є–і–µ–Њ.

RAID –њ—А–µ–і—Б—В–∞–≤–ї—П–µ—В –Є–Ј —Б–µ–±—П –Љ–∞—Б—Б–Є–≤ –ґ–µ—Б—В–Ї–Є—Е –і–Є—Б–Ї–Њ–≤ —Б–Њ–µ–і–Є–љ–µ–љ–љ—Л—Е –њ—А–Є –њ–Њ–Љ–Њ—Й–Є –Ї–Њ–љ—В—А–Њ–ї–ї–µ—А–∞, –Ї–Њ—В–Њ—А—Л–є —Г–њ—А–∞–≤–ї—П–µ—В –Є–Љ–Є –Є –≤–Њ—Б–њ—А–Є–љ–Є–Љ–∞–µ—В—Б—П —Б–Є—Б—В–µ–Љ–Њ–є –Ї–∞–Ї –µ–і–Є–љ–Њ–µ —Ж–µ–ї–Њ–µ. –Я—А–Є –њ–Њ–ї–Њ–Љ–Ї–µ –Њ–і–љ–Њ–≥–Њ –Є–Ј –і–Є—Б–Ї–Њ–≤, –і–∞–љ–љ—Л–µ —Б –љ–µ–≥–Њ –Љ–Њ–ґ–љ–Њ —Б–Њ—Е—А–∞–љ–Є—В—М, –Ј–∞–Љ–µ–љ–Є—В—М –і–Є—Б–Ї –Є –≤–Њ—Б—Б—В–∞–љ–Њ–≤–Є—В—М RAID. –Ю—И–Є–±–Њ—З–љ–Њ–µ –Љ–љ–µ–љ–Є–µ –≥–ї–∞—Б–Є—В, —З—В–Њ –њ—А–Є –Њ—А–≥–∞–љ–Є–Ј–∞—Ж–Є–Є RAID –Љ–∞—Б—Б–Є–≤–∞ –Љ–Њ–ґ–љ–Њ –љ–µ –±–µ—Б–њ–Њ–Ї–Њ–Є—В—Б—П –Њ —Б–Њ—Е—А–∞–љ–љ–Њ—Б—В–Є –і–∞–љ–љ—Л—Е. –Э–∞ —Б–∞–Љ–Њ–Љ –і–µ–ї–µ —Н—В–Њ –љ–µ —В–∞–Ї. –Я—А–Є –ї—О–±–Њ–Љ –≤–∞—А–Є–∞–љ—В–µ –Њ—А–≥–∞–љ–Є–Ј–∞—Ж–Є–Є RAID –≤–Њ–Ј–љ–Є–Ї–∞–µ—В —А–Є—Б–Ї –њ–Њ—В–µ—А–Є –≤–∞–ґ–љ—Л—Е –і–∞–љ–љ—Л—Е.

–Ю–±—Й–µ–µ ⇒ –Ю—Б–љ–Њ–≤—Л –њ–Њ—Б—В—А–Њ–µ–љ–Є—П —Б–Є—Б—В–µ–Љ—Л —Г–њ—А–∞–≤–ї–µ–љ–Є—П –Є–љ—Д–Њ—А–Љ–∞—Ж–Є–Њ–љ–љ–Њ–є –±–µ–Ј–Њ–њ–∞—Б–љ–Њ—Б—В–Є

–†–∞—Б—Б–Љ–Њ—В—А–Є–Љ –Њ—Б–љ–Њ–≤–љ—Л–µ –Љ–Њ–Љ–µ–љ—В—Л, –Ї–Њ—В–Њ—А—Л–µ –≤–Њ–Ј–љ–Є–Ї–∞—О—В –њ—А–Є –Њ—А–≥–∞–љ–Є–Ј–∞—Ж–Є–Є —Б–Є—Б—В–µ–Љ—Л —Г–њ—А–∞–≤–ї–µ–љ–Є—П –Є–љ—Д–Њ—А–Љ–∞—Ж–Є–Њ–љ–љ–Њ–є –±–µ–Ј–Њ–њ–∞—Б–љ–Њ—Б—В—М—О –њ—А–µ–і–њ—А–Є—П—В–Є—П. –Ъ–∞–Ї–Њ–≤–∞ –Љ–µ—В–Њ–і–Њ–ї–Њ–≥–Є—П –њ—А–Њ—Ж–µ—Б—Б–Њ–≤ –Є —А–Є—Б–Ї–Њ–≤. –†–∞—Б—Б–Љ–Њ—В—А–Є–Љ –њ–Њ–љ—П—В–Є—П –Ј–∞—Й–Є—Й–µ–љ–љ–Њ–≥–Њ –Њ–±—К–µ–Ї—В–∞ –Є –≤–Њ–Ј–Љ–Њ–ґ–љ—Л–µ —Г–≥—А–Њ–Ј—Л –±–µ–Ј–Њ–њ–∞—Б–љ–Њ—Б—В–Є.